Czy warto migrować z Panoramy?

Jeśli zarządzasz wieloma firewallami Palo Alto, prawdopodobnie siedzisz na Panoramie od lat. SCM zmienia reguły gry – i warto wiedzieć, co to oznacza w praktyce.

Co boli w Panoramie?

Dwa obszary sprawiają najwięcej problemów.

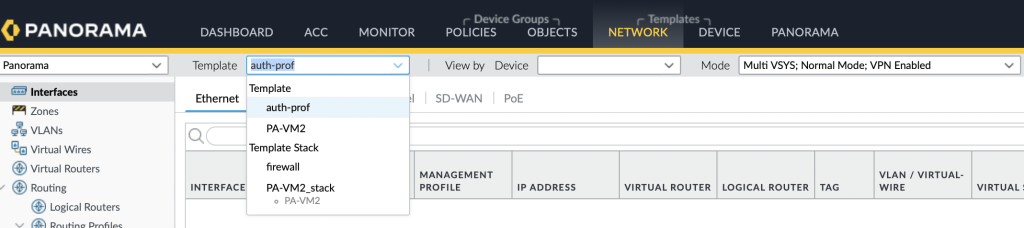

Pierwszy to sztywność szablonów – profil skonfigurowany w jednym szablonie nie jest dostępny w innym. Przy złożonych środowiskach to realne ograniczenie, które wymusza duplikowanie konfiguracji.

Drugi to storage. Skalowanie przechowywania logów oznacza kolejne instancje Log Collectorów. Gdy dyski są pełne, filtrowanie logów staje się boleśnie wolne.

Czym różni się SCM?

SCM porzuca podział na Device Groups i Templates. Zamiast tego – hierarchia folderów. Konfiguracja na każdym poziomie jest dziedziczona w dół. Do tego dochodzą Snippety – wielokrotnego użytku bloki konfiguracji, które można podpiąć na dowolnym poziomie hierarchii. To rozwiązuje problem szablonów z Panoramy.

Praktyczna różnica: mniej powielania, więcej elastyczności przy onboardingu nowych urządzeń.

Co dostajesz za darmo?

Wariant Essential SCM jest bezpłatny i obejmuje centralne zarządzanie firewallami oraz automatyczny Best Practice Assessment. BPA w Panoramie to proces manualny – SCM robi to automatycznie na podstawie telemetrii wysyłanej przez NGFW. Dla senior engineera to realna oszczędność czasu przy audytach konfiguracji.

Wersja Pro dodaje przede wszystkim storage logów w chmurze – dla większości środowisk to główny powód do upgrade'u.

Zanim zaczniesz migrację – dwie rzeczy do sprawdzenia

- Brak narzędzia migracyjnego: Na dziś nie istnieje oficjalny migrator konfiguracji z Panoramy do SCM. Palo Alto pracuje nad rozwiązaniem, ale przy złożonych środowiskach warto podejść ostrożnie.

- Advanced Routing Engine: SCM zarządza tylko firewallami z włączonym ARE (dostępnym od PAN-OS 10.2). Jeśli urządzenia nadal używają legacy Virtual Routers, zmiana trybu routingu jest wymagana przed onboardingiem.

Multicast na Palo Alto

Multicast na firewallach Palo Alto to rzadkość w produkcji, ale kiedy już musisz to skonfigurować, kilka nieoczywistych szczegółów może kosztować Cię godziny debugowania.

Zanim zaczniesz planować – sprawdź wersję systemu. PAN-OS 11.2 z włączonymi Advanced Routing Engine (ARE) nie obsługuje multicast routing w ogóle. Multicast działa wyłącznie z IPv4; jeśli twoje środowisko wymaga IPv6 multicast, Palo nie jest opcją. PIM-SM ze statycznym Rendezvous Point to jedyna przetestowana konfiguracja – bez autoRP ani BSR.

Security policies

Konfiguracja protokołów (PIM, IGMP) jest prosta i działa prawie na domyślnych ustawieniach. Złożoność kryje się w politykach bezpieczeństwa. Trzy reguły, które musisz zrozumieć:

- PIM – wymagany tylko jeśli Palo jest na ścieżce między routerami a RP, lub sam pełni rolę RP. Jeśli terminujesz tylko odbiorców IGMP, reguła PIM nie jest potrzebna.

- IGMP – ruch ze strefy odbiorcy do specjalnej strefy docelowej „multicast" (nie do konkretnego interfejsu ani zony tranzytowej).

- Ruch multicastowy – np. strumień UDP, musi być dozwolony ze strefy źródła do tej samej strefy „multicast".

Strefa „multicast" jako destination zone to specyficzny konstrukt PAN-OS, który łatwo przeoczyć przy pierwszej konfiguracji.

Diagnostyka

Standardowe show dla routingu multicastowego dają fragmentaryczny obraz. Jeden polecenie dostarcza widok porównywalny z Cisco IOS:

show advanced-routing multicast pim state group <adres>

Tylko ta komenda pokazuje Rendezvous Point dla grup (*,G), stan upstream join, RPF next-hop oraz pełną listę OIL (Outgoing Interface List) z timerem join/prune. Pozostałe komendy (route, fib, igmp membership) są przydatne uzupełniająco, ale to pim state daje kompletny kontekst sesji.

Mały ISP lab

Projekt small-isp-lab to kompletny lab ISP oparty na Containerlab z urządzeniami Nokia SROS (SRSIM), Nokia SR Linux oraz dodatkowymi kontenerami Linux i dokumentacją operacyjną w Docusaurus . Służy do symulacji realistycznego środowiska dostępowego i edge ISP, oferując m.in. redundancję BNG (SRRP), inżynierię ruchu BGP (EHS), obsługę IPoE i PPPoE, RADIUS z fallbackiem LUDB, różne profile usług IPv6 i dual-stack, mechanizmy NAT (CGNAT, NAT64, one-to-one), monitoring (gNMIc + Prometheus + Grafana), Lawful Interception oraz automatyzację operacji przez Containerbot.

Uruchom SD-WAN w Labie

INFO: Projekt automatyzuje konfigurację podczas pierwszego uruchomienia i rejestrację certyfikatów w Cisco SD-WAN (Manager, Validator, Controller, Edge). Dedykowany głównie użytkownikom netlab, ale działa w każdej sieci SD-WAN z dostępem do IP zarządzających. Wykorzystuje netlab i containerlab oraz obrazy Docker VRnetlab.

Nowa architektura Netflixa

Przeczytaj całą historię

Zarejestruj się teraz, aby przeczytać całą historię i uzyskać dostęp do wszystkich postów za tylko dla płacących subskrybentów.

Subskrybuj