Dlaczego wybór protokołu routingu wciąż ma znaczenie

BGP wszędzie. W underlay, w overlay, w data center, w campusie. Działa, skaluje się, wszyscy go znają. Po co komplikować?

Bo właśnie ta "uniwersalność" to problem.

BGP robi za dużo (i za mało)

BGP został zaprojektowany do routingu między domenami w Internecie. Wolna konwergencja? To feature, nie bug. Bogata polityka? Dokładnie to, czego potrzebowałeś... w 1994 roku.

Dziś wrzucamy BGP do data center i zaczynamy gimnastykę: BFD dla szybkiej detekcji awarii, dostrojone timery, auto-peering, redystrybuacja. Efekt? "RIP na sterydach" mocno skompliowany, który powraca jako z path-vector protocol.

Kiedy trzeba tak mocno wyginać narzędzie, żeby pasowało do zadania, może to znak, że używasz niewłaściwego narzędzia?

Wielkie sieci zawsze oddzielały infrastructure routing (IGP) od workload routing (EGP). Powód jest prosty: izolacja obszarów awarii i ograniczenie powierzchni ataku.

IS-IS w underlay to fire-and-forget. Nie jest IP-based, więc znacznie mniejsza powierzchnia ataku. Szybka konwergencja, efektywny flooding, zero multi-hop nonsense. Robisz swoją robotę na warstwie infrastruktury.

A BGP? Niech robi to, w czym jest naprawdę dobry: overlay signaling, polityka, kontrola.

Jeden protokół, jedna odpowiedzialność.

"NOC zna tylko BGP"

To nie argument techniczny. To argument organizacyjny.

I dokładnie dlatego IS-IS zniknął z radarów. Nie przegrał technicznie - przegrał marketingowo. Vendor training uczy tego, co popularne, nie tego, co odpowiednie.

Efekt? Feedback loop, gdzie całe protokoły po cichu znikają. Młodsi inżynierowie słyszą "NET address" i przestają pytać.

Tymczasem IS-IS jest prostszy niż OSPF. TLV-based design? IPv6 dodano bez przepisywania protokołu. Konfiguracja? Podaj adres NET, włącz na interfejsach. Gotowe.

Ale gdzie tu miejsce na 200-linijkowy BGP config z route-mapami, którym możesz się pochwalić na Slacku?

Cisco 9800-80: Wymiana czy nie?

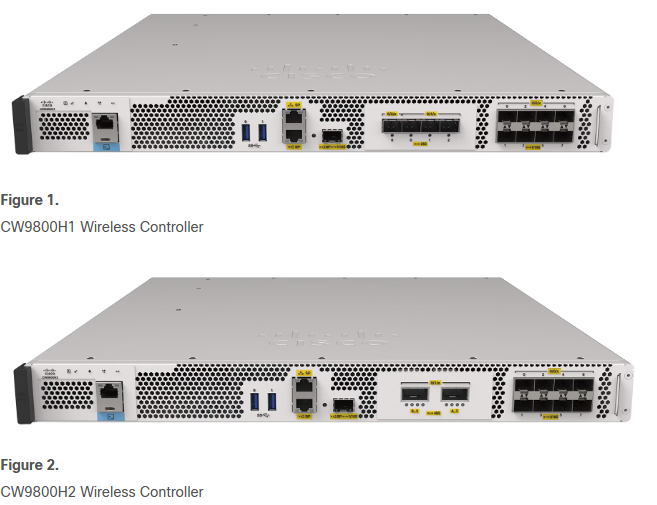

Cisco wprowadza CW9800H1 i CW9800H2 jako następców Catalyst 9800-80. Pytanie brzmi: czy istniejące kontrolery rzeczywiście wymagają wymiany?

Nowe platformy CW9800H oferują te same możliwości skalowania (liczba AP i klientów), ale z trzema kluczowymi usprawnieniami:

Wydajność i efektywność: Przepustowość wzrasta z 80 Gbps do 100 Gbps przy niższym poborze mocy. To istotne w kontekście kosztów operacyjnych.

Wymiary: Redukcja z 2RU do 1RU. W nowoczesnych DC, gdzie przestrzeń kosztuje, to realna korzyść.

Uplinki: CW9800H1 oferuje 4×25 Gbps (elastyczność), CW9800H2 daje 2×40 Gbps (przepustowość). Wybór zależy od architektury core.

Kiedy wymiana ma sens

Planowany refresh WiFi: Wdrażasz Wi-Fi 6E lub 7? To naturalny moment na upgrade kontrolerów. Długość lifecycle'u sprzętu powinna być zsynchronizowana z infrastrukturą bezprzewodową.

Nowe środowisko: Budowa od zera? Wybierz nową platformę - lepszy stosunek wydajności do zużycia energii spłaci się w 3-5 letnim horyzoncie.

Kiedy NIE wymieniać: 9800-80 wdrożony w ciągu ostatnich 1-2 lat ma wsparcie do końca 2027 (maintenance) i 2030 (security). Zero presji czasowej.

Uwaga na teoretyczne limity: Użytkownicy raportują problemy z 9800-80 przy 3000+ AP w środowiskach o intensywnym roamingu (np. edukacja). CPU dochodzi do 100% podczas masowych zdarzeń roamingu. Rzeczywista skala może być bliżej 2500 AP, nie deklarowanych 6000. IOS XE na 9800 nie skaluje się tak dobrze jak legacy AireOS w bardzo dużych centralnie przełączanych sieciach.

Skanowanie i wizualizacja sieci

Scanopy to narzędzie do automatycznego skanowania sieci, które identyfikuje hosty i usługi, a następnie generuje interaktywne wizualizacje pokazujące, jak wszystko jest ze sobą połączone. Dzięki temu łatwo stworzysz i utrzymasz aktualną dokumentację sieciową bez konieczności ręcznego uzupełniania arkuszy czy rysowania diagramów. Idealne dla entuzjastów home labów, administratorów systemów, zespołów IT i MSP. Scanopy obsługuje m.in. wykrywanie ponad 200 usług, skanowanie rozproszone, integrację z Dockiem oraz zarządzanie wieloma użytkownikami z różnymi uprawnieniami.

Wizualizacja szaf rackowych

Rackula to narzędzie do wizualizacji układu sprzętu w szafach rackowych. Pozwala na przeciąganie i upuszczanie urządzeń, tworząc realistyczne plany z rzeczywistymi zdjęciami sprzętu zamiast nudnych szarych ikon. Możesz swobodnie przesuwać elementy, eksportować gotowy układ do PNG, PDF lub SVG oraz udostępniać go za pomocą QR kodu, który otwiera projekt w przeglądarce. Aplikacja działa bezpośrednio w przeglądarce lub może być uruchomiona lokalnie przez Dockera. Projekt jest otwartoźródłowy i dostępny na GitHub, stworzony z myślą o społecznościach homelab i selfhosted.

LISP vs BGP EVPN w sieciach kampusowych

Przeczytaj całą historię

Zarejestruj się teraz, aby przeczytać całą historię i uzyskać dostęp do wszystkich postów za tylko dla płacących subskrybentów.

Subskrybuj